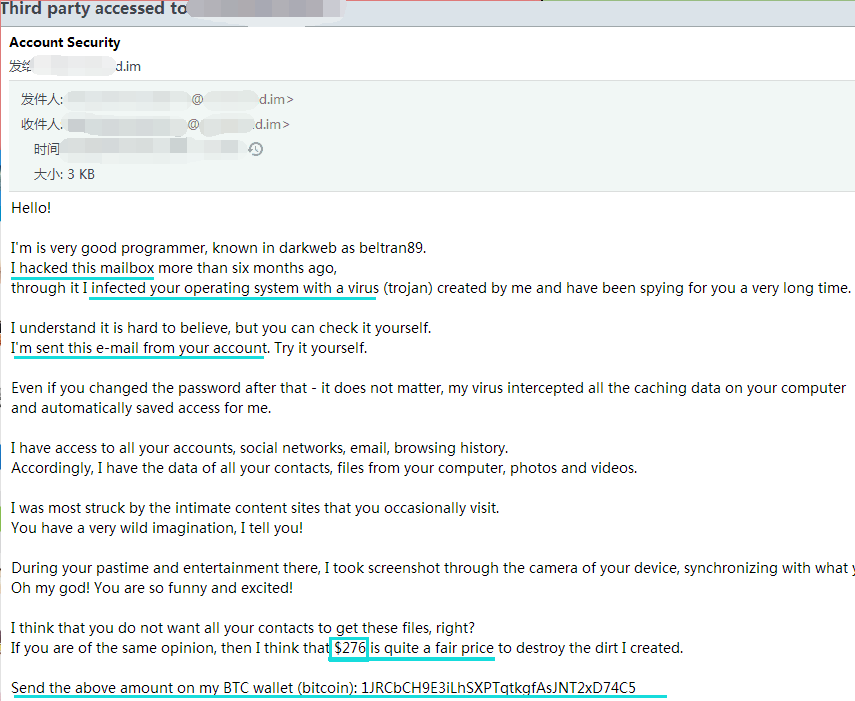

如果你对此大呼“怎么可能?”,看下图:

如果你还是猜测“这应该是伪造地址吧?”,继续看下文:

Who丨它们究竟是谁?

可以确定,它们真的是“你”亲手配置的发信域名,并不是伪造的发件人。

悄然滋生了此类垃圾邮件并不是因为账号被盗,也无需臆测发信域名是否被SendCloud操控了或泄露啦等等。是因为有人间接利用了一个媒介:收信路由。

What丨什么是收信路由?

收信路由是SendCloud为了方便大家接收用户的回复邮件而推出的一项转信功能,该功能可以将用户回复到发信地址的邮件按照API_USER分类转发到您指定的邮箱或URL。

很多情景下,我们需要得到用户对邮件内容的反馈来做后续的客情维护或数据解析,常用方式有:将回复方式直接在邮件中告知或每次发信填写回复地址(即参数:replyTo) 。

但当需要接收的邮箱超过3个或数据量太大无法进行人工分析,又或者觉得每次设置太麻烦时,收信路由就成为了大家更优的选择。

(还未关注到该功能的用户可由此进:登录-发送设置-域名-域名列表点击操作栏的配置按钮-收信配置-收信路由)

Why丨为什么我的收信路由会被恶意利用?

设置路由时需要填写收信地址(接收回复邮件的地址),其中前缀需与发件人前缀一致或设置为.* (代表任意字符串),后缀为原邮件的发信域名。

由于该发信域名的MX记录值指向SendCloud,所以当有人回复邮件(此处指原邮件replyTo为空且from与mailfrom一致的情况下)或直接向该收信地址发信时,SendCloud服务器都会将邮件存储,若检测到该域名下设置了收信路由,我们将会通过当时关联的API_USER将邮件原文转发到您指定的邮箱/URL。

于是,您就收到了自己账户发来的邮件。

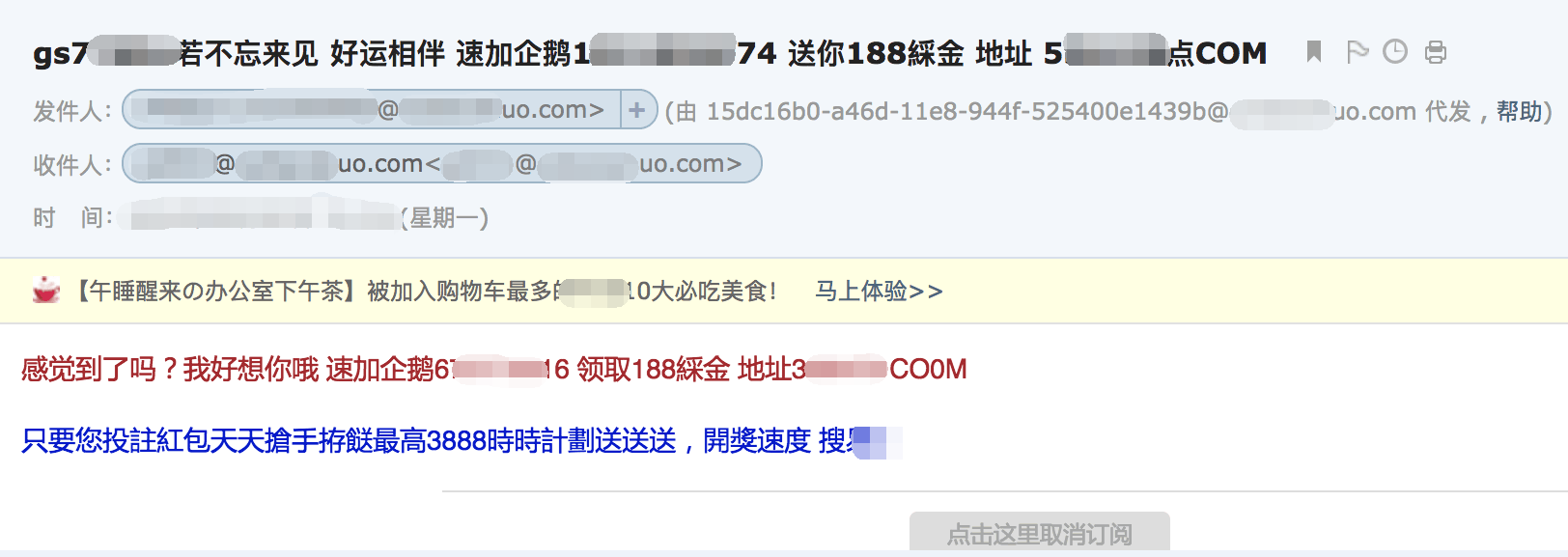

也许是您曾给他们发送过邮件被直接采集到地址,也许是通过网址、企业邮箱、子域名等间接捕获到,又或者被其他组织机构泄露……他们都可以肆无忌惮直接向收信地址投递邮件又不易追踪,导致转信邮箱一直在接收垃圾邮件,甚至会不幸中招。

How丨我该如何有效防范?

收信地址被泄露的途径太多,虽无法从发信源头扼制,但可以在收信和转信阶段加强防范。

- 主动规避:

若“replyTo”能够满足需求,建议优先选择使用“回复地址 ”;

若习惯使用收信路由,建议地址前缀不要设置为.*或常见字符,比如:mail、info、service、marketing、newsletter、产品名称等,若在这些简单字符中增加特殊符号或数字,安全性也会提高;

若后续没有收信需求,请及时关闭收信路由以彻底阻隔此类垃圾邮件;

- 反垃圾,SendCloud从未停止!

为兼顾您多方面的需求,我们已为您开发了一道“隔离墙”:只转发带有原邮件的回复,不转发外来地址直接投递的邮件,最大程度降低垃圾邮件的侵扰。

通过以下方式联系我们,提供用户名即可免费申请『转信防护』:

在线客服 客服邮箱:service@sendcloud.im 客服电话:400-006-9990

最后,

良好的邮件收发环境需要大家共同维护,在规范自身发信行为的同时也应积极举报、抵制各类色情、博彩、欺诈勒索等垃圾邮件。若您还被其他来源的垃圾邮件困扰着或对反垃圾手段有自己的见解,欢迎随时联系我们~